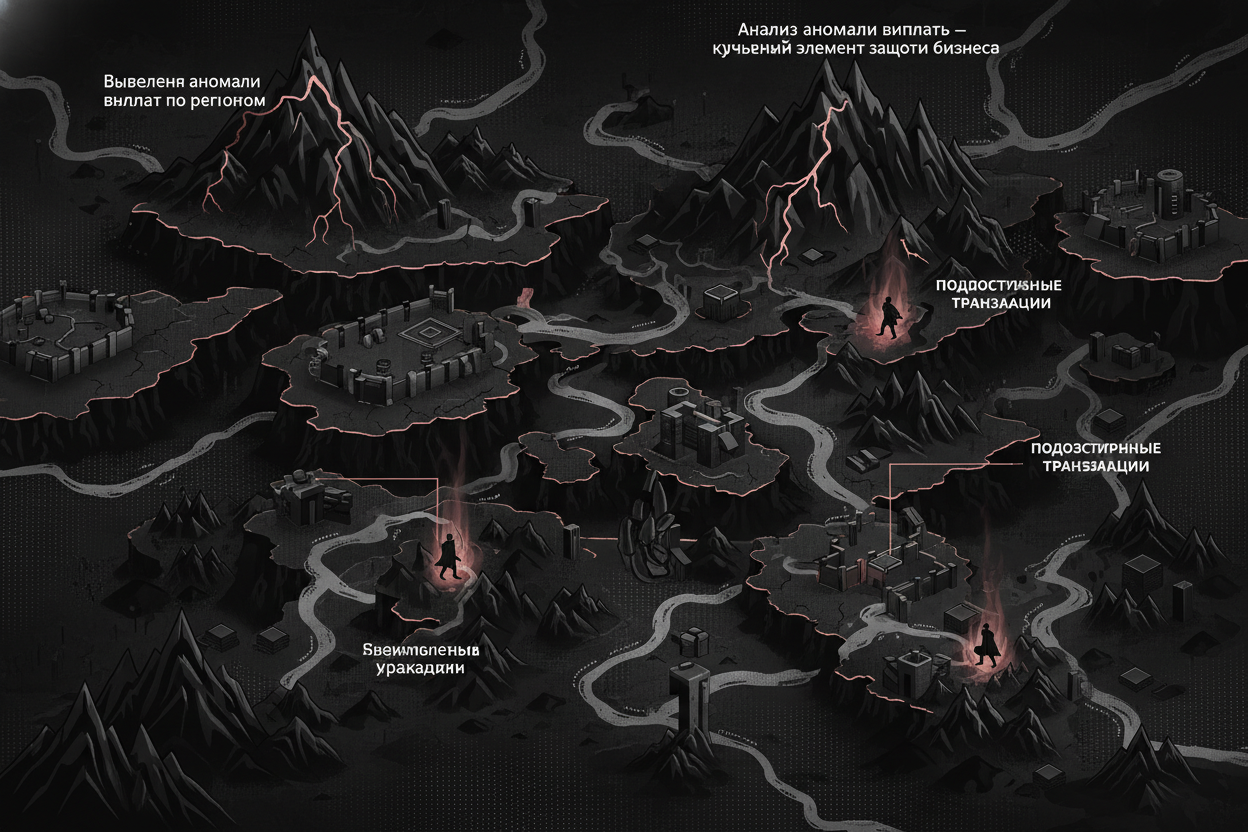

Выявление аномалий выплат по регионам: стратегии защиты от мошенничества

Красная команда: взгляд на уязвимости в системе выплат по регионам

Представьте себя в роли специалиста красной команды, чья задача – выявить слабые места в системе выплат по регионам. Ваша цель – найти способы обхода защиты и получения несанкционированных выплат. С точки зрения злоумышленника, система выплат – это сложная сеть, состоящая из множества компонентов, каждый из которых может содержать уязвимости.

Типичные уязвимости включают:

- Слабая аутентификация и авторизация: Легкость создания поддельных аккаунтов или захват существующих.

- Недостаточный мониторинг транзакций: Отсутствие механизмов для выявления необычных шаблонов выплат.

- Уязвимости в программном обеспечении: Использование устаревшего или небезопасного кода.

- Инсайдерские угрозы: Возможность сговора сотрудников с мошенниками.

- Неадекватная защита данных: Уязвимые базы данных, содержащие конфиденциальную информацию о пользователях и выплатах.

Важно понимать, что мошенники постоянно ищут новые способы эксплуатации этих уязвимостей. Поэтому необходимо регулярно проводить анализ рисков и тестировать систему на устойчивость к атакам.

Симуляция атаки: сценарии выявления аномалий

Чтобы эффективно выявлять аномалии выплат, необходимо провести ряд симуляций атак. Рассмотрим несколько сценариев:

- Массовое создание поддельных аккаунтов: Мошенник использует автоматизированные инструменты для создания сотен или тысяч аккаунтов в разных регионах. Затем он пытается вывести небольшие суммы на каждый из них, чтобы не привлекать внимания.

- Использование украденных учетных данных: Мошенник приобретает базу украденных учетных данных (логинов и паролей) и пытается войти в аккаунты пользователей из разных регионов. После успешного входа он меняет платежные данные и выводит средства.

- Атака типа 'распределенный отказ в обслуживании' (DDoS) на платежные шлюзы: Мошенник перегружает платежные шлюзы большим количеством запросов, чтобы затруднить их работу и скрыть свои транзакции.

- Эксплуатация уязвимостей в программном обеспечении: Мошенник обнаруживает уязвимость в программном обеспечении, используемом для обработки выплат, и использует ее для получения доступа к системе и изменения данных.

- Сговор с сотрудником: Мошенник подкупает сотрудника компании для изменения данных о выплатах или предоставления доступа к системе.

При проведении симуляций атак необходимо учитывать географические особенности. Например, в регионах с более высоким уровнем коррупции или низкой финансовой грамотностью риск мошенничества может быть выше.

Сигналы детекта: индикаторы подозрительной активности

Эффективный детекст аномалий выплат требует анализа разнообразных сигналов. Вот некоторые ключевые индикаторы, на которые следует обращать внимание:

- Необычно большая сумма выплаты: Значительное превышение среднего размера выплаты для данного региона или пользователя.

- Необычно высокая частота выплат: Слишком частые выплаты по сравнению с обычной активностью аккаунта.

- Выплаты на новые или подозрительные платежные реквизиты: Использование банковских счетов или электронных кошельков, которые ранее не использовались пользователем или связаны с подозрительной деятельностью.

- Выплаты из регионов с высоким уровнем мошенничества: Транзакции, инициированные из географических областей, известных своей повышенной активностью мошенников. Используйте GeoIP для первоначальной фильтрации.

- Несоответствие IP-адреса региону пользователя: Подключение к аккаунту с IP-адреса, географически не связанного с указанным регионом пользователя.

- Использование прокси-серверов и VPN: Попытки скрыть реальное местоположение пользователя.

- Изменения в профиле пользователя непосредственно перед выплатой: Резкие изменения имени, адреса или платежных данных непосредственно перед запросом на выплату.

- Необычное время суток для выплат: Выплаты, осуществляемые в нерабочее время или в период низкой активности пользователей.

- Множественные неудачные попытки входа в аккаунт: Предыдущие попытки несанкционированного доступа к аккаунту.

Контрмеры: стратегии предотвращения мошеннических выплат

Разработка эффективных контрмер требует комплексного подхода, включающего в себя технические средства, организационные меры и обучение персонала.

Технические меры:

- Многофакторная аутентификация (MFA): Требование дополнительного подтверждения личности пользователя при входе в аккаунт и совершении выплат.

- Мониторинг транзакций в режиме реального времени: Использование систем обнаружения мошенничества (Fraud Detection Systems) для анализа транзакций и выявления подозрительной активности.

- GeoIP фильтрация: Блокировка транзакций из регионов с высоким уровнем мошенничества или использование GeoIP-баз данных для проверки соответствия IP-адреса пользователя его указанному местоположению. Проверьте пример использования GeoIP для выявления анонимных прокси: GeoIP detection.

- Ограничение на сумму и частоту выплат: Установка лимитов на максимальную сумму и частоту выплат для каждого пользователя.

- Верификация платежных реквизитов: Проверка и подтверждение платежных реквизитов перед осуществлением выплаты.

- Использование машинного обучения (ML) для выявления аномалий: Обучение моделей машинного обучения на исторических данных для выявления необычных шаблонов выплат.

Организационные меры:

- Внедрение строгих политик и процедур для обработки выплат: Четкое определение ролей и обязанностей, а также правил для осуществления выплат.

- Регулярное обучение персонала по вопросам безопасности: Повышение осведомленности сотрудников о рисках мошенничества и обучение их методам выявления подозрительной активности.

- Проведение регулярных аудитов безопасности: Оценка эффективности существующих контрмер и выявление новых уязвимостей.

- Установление каналов связи для сообщения о подозрительной активности: Предоставление сотрудникам и пользователям возможности анонимно сообщать о подозрительных инцидентах.

Пример реализации: правило мониторинга стран

Рассмотрим пример создания правила мониторинга на основе GeoIP-данных:

def check_geo_pay_anomaly(user_id, payment_details, ip_address):

user_country = get_user_country(user_id)

ip_country = get_ip_country(ip_address)

if user_country != ip_country:

log.warning(f"Possible fraud: User country {user_country}, IP country {ip_country}")

return True # Trigger fraud investigation

return False

Пример кода: выявление аномалий на Python

Пример реализации системы выявления аномалий на основе машинного обучения, используя Python и библиотеку scikit-learn:

import pandas as pd

from sklearn.ensemble import IsolationForest

# Загрузка данных о выплатах

data = pd.read_csv('payouts.csv')

# Выбор признаков для обучения модели

features = ['amount', 'frequency', 'time_since_last_payout']

X = data[features]

# Обучение модели Isolation Forest

model = IsolationForest(n_estimators=100, contamination='auto')

model.fit(X)

# Прогнозирование аномалий

data['anomaly'] = model.predict(X)

# Вывод результатов

anomalies = data[data['anomaly'] == -1]

print(anomalies)

# Визуализация аномалий (опционально)

import matplotlib.pyplot as plt

plt.scatter(data['amount'], data['frequency'], c=data['anomaly'], cmap='viridis')

plt.xlabel('Amount')

plt.ylabel('Frequency')

plt.show()

Другой пример: Агрегация статистики по регионам и времени

Для более сложного анализа аномалий выплат может быть полезно агрегировать статистику по регионам и времени.

import pandas as pd

# Sample data (

# Assuming 'payouts.csv' has columns like 'region', 'timestamp', 'amount'

data = pd.read_csv('payouts.csv')

# Convert 'timestamp' to datetime objects

data['timestamp'] = pd.to_datetime(data['timestamp'])

# Group by region and time (e.g., hourly) and calculate statistics

data['hour'] = data['timestamp'].dt.hour

regional_hourly_stats = data.groupby(['region', 'hour'])['amount'].agg(['sum', 'mean', 'std', 'count']).reset_index()

print(regional_hourly_stats)

#Anomalies can now be found based on deviation from historical stats.

Уроки: извлечение ценной информации из анализа аномалий

Анализ аномалий выплат – это не только способ предотвращения мошенничества, но и ценный источник информации для улучшения бизнес-процессов и повышения эффективности работы компании.

- Выявление новых типов мошеннических схем: Анализ аномалий позволяет обнаруживать новые тактики и приемы, используемые мошенниками.

- Улучшение системы безопасности: Информация об уязвимостях, выявленных в ходе анализа аномалий, позволяет усилить защиту системы и предотвратить будущие атаки.

- Оптимизация процессов выплат: Анализ аномалий может выявить узкие места и неэффективные процессы в системе выплат, что позволяет оптимизировать ее работу и снизить затраты.

- Повышение лояльности клиентов: Своевременное обнаружение и предотвращение мошеннических выплат помогает защитить клиентов от финансовых потерь и повысить их доверие к компании.

Помните, что защита от мошенничества – это непрерывный процесс, требующий постоянного мониторинга, анализа и совершенствования. Хотите узнать больше о защите своего бизнеса? Ознакомьтесь с нашей статьей о GeoIP data enrichment для предотвращения мошенничества.

Попробуйте в своем продукте

Готовы применить этот сценарий? Начните с бесплатной проверки API, получите ключ и переходите к документации.

Дополнительные стратегии выявления аномалий

В дополнение к рассмотренным методам, существуют и другие подходы, которые могут быть полезны для выявления аномалий в выплатах по регионам:

- Анализ графов транзакций: Представление транзакций в виде графа, где узлы – это пользователи и аккаунты, а ребра – переводы между ними. Анализ структуры графа позволяет выявлять подозрительные кластеры и связи. Например, группы аккаунтов, связанных между собой небольшими переводами, могут указывать на отмывание денег.

- Выявление изменений в поведении пользователей: Сравнение текущего поведения пользователя с его историческими данными. Резкое изменение суммы выплат, частоты транзакций или регионов, в которые отправляются деньги, может быть признаком мошенничества. Используйте алгоритмы обнаружения изменений (change point detection) для автоматического выявления таких аномалий.

- Анализ текстовых данных: Анализ комментариев к транзакциям, сообщений пользователей и других текстовых данных для выявления подозрительных слов и фраз. Например, частое упоминание определенных товаров или услуг, связанных с мошенничеством, может быть поводом для проверки.

- Использование внешних данных: Интеграция с внешними базами данных о мошенничестве и преступности. Это позволяет выявлять пользователей и аккаунты, которые ранее были замешаны в мошеннических схемах.

Чеклист внедрения системы выявления аномалий

Для успешного внедрения системы выявления аномалий необходимо выполнить следующие шаги:

- Определите цели и задачи: Четко сформулируйте, какие типы мошенничества вы хотите выявлять и какие показатели эффективности будете использовать.

- Соберите данные: Соберите максимально полный набор данных о выплатах, пользователях и транзакциях. Убедитесь, что данные чистые и надежные.

- Выберите методы анализа: Выберите методы анализа, которые лучше всего подходят для ваших задач и данных. Начните с простых методов, таких как статистический анализ и правила, и постепенно переходите к более сложным, таким как машинное обучение.

- Разработайте систему отчетности: Разработайте систему отчетности, которая позволяет отслеживать эффективность системы выявления аномалий и выявлять новые тенденции в мошенничестве.

- Обучите персонал: Обучите персонал, который будет работать с системой выявления аномалий, методам анализа и интерпретации результатов.

- Постоянно улучшайте систему: Постоянно отслеживайте эффективность системы выявления аномалий и вносите необходимые изменения на основе полученных данных и обратной связи от пользователей.

Антипаттерны при выявлении аномалий

При разработке и внедрении системы выявления аномалий следует избегать следующих распространенных ошибок:

- Игнорирование ложноположительных результатов: Слишком агрессивные правила и модели могут приводить к большому количеству ложноположительных результатов, что отнимает время и ресурсы у специалистов по безопасности. Не забывайте о балансе между точностью и полнотой.

- Отсутствие адаптации к меняющимся угрозам: Мошенники постоянно разрабатывают новые тактики, поэтому система выявления аномалий должна постоянно адаптироваться к новым угрозам. Регулярно обновляйте правила и переобучайте модели машинного обучения.

- Недостаточный мониторинг: Недостаточный мониторинг системы выявления аномалий может привести к тому, что важные инциденты будут пропущены. Настройте систему оповещений и регулярно проверяйте ее работу.

- Отсутствие интеграции с другими системами: Система выявления аномалий должна быть интегрирована с другими системами безопасности, такими как системы управления идентификацией и доступом (IAM) и системы обнаружения вторжений (IDS). Это позволит получить более полную картину угроз и быстрее реагировать на инциденты.

Реализация ML-модели для выявления аномалий с использованием PyOD

PyOD (Python Outlier Detection) – это библиотека Python, предоставляющая различные алгоритмы для выявления выбросов и аномалий. Этот пример демонстрирует, как использовать PyOD для обнаружения необычных выплат.

from pyod.models.knn import KNN

import pandas as pd

# Загрузка данных

data = pd.read_csv('payouts.csv')

# Выбор признаков (например, 'amount', 'frequency')

features = ['amount', 'frequency']

X = data[features]

# Инициализация KNN detector

clf = KNN(n_neighbors=5) # Можно настроить количество соседей

clf.fit(X)

# Получение оценок выбросов и меток

y_scores = clf.decision_scores_

y_pred = clf.predict(X)

# Добавление результатов в DataFrame

data['scores'] = y_scores

data['predicted_anomaly'] = y_pred

# Вывод аномалий

anomalies = data[data['predicted_anomaly'] == 1]

print(anomalies)

Визуализация выявленных аномалий с помощью Plotly

Для наглядного представления аномалий можно использовать библиотеку Plotly для создания интерактивных графиков.

import plotly.express as px

# Создание scatter plot

fig = px.scatter(data, x='amount', y='frequency', color='predicted_anomaly',

hover_data=['region', 'timestamp'],

title='Payout Anomalies')

fig.show()

Попробуйте в своем продукте

Готовы применить эти стратегии? Начните с бесплатной проверки API, получите ключ и переходите к документации.

Следующий шаг

Запустите проверку, получите ключ и подключите интеграцию по документации.