Impact Scoring страновых аномалий в подписочных платформах: worksheet калибровки и снижение rollback-рисков

Миграционный playbook для оценки impact scoring страновых аномалий в recurring billing

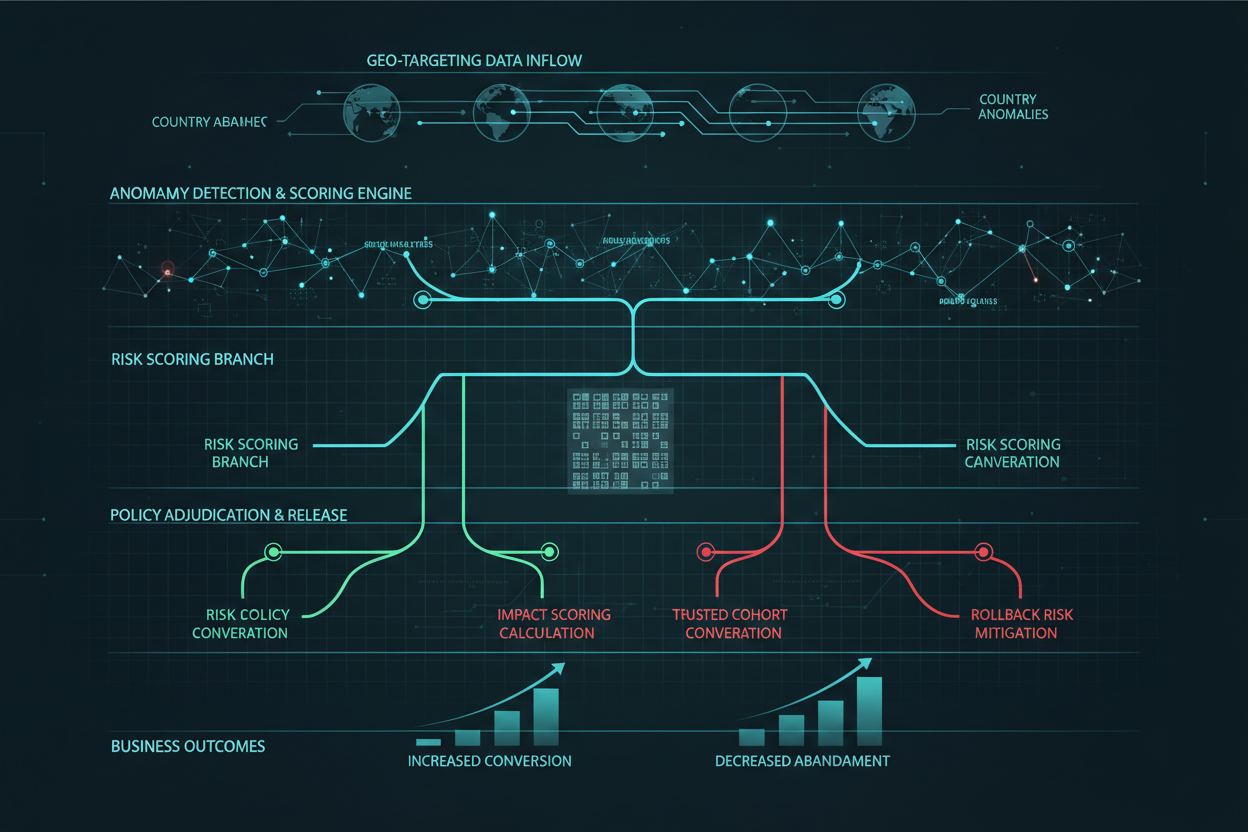

В мире подписочных платформ и recurring billing, точность определения местоположения пользователей играет критическую роль. Неправильная геолокация может привести к блокировке легитимных транзакций, увеличению checkout-abandonment и, как следствие, к потере прибыли. Особенно остро эта проблема стоит при всплесках аномалий из datacenter ASN-пулов, когда тысячи запросов маскируются под обычных пользователей. Цель этой статьи – представить playbook по оценке impact scoring страновых аномалий, чтобы снизить rollback-риски релизов risk-политик и повысить конверсию в trusted cohort.

Старый процесс и его недостатки: ручные корректировки и запаздывание

Традиционно, оценка риска строится на основе анализа исторических данных и ручных корректировок правил. Старый процесс мог выглядеть следующим образом:

- Мониторинг аномалий: Обнаружение резких изменений в распределении трафика по странам

- Ручной анализ: Исследование подозрительных IP-адресов и их связи с известными proxy или VPN-сервисами.

- Корректировка правил: Обновление risk-политик на основе полученных данных.

Недостатки такого подхода очевидны:

- Запаздывание: Ручной анализ занимает время, а за этот период платформа теряет деньги.

- Субъективность: Оценка риска зависит от квалификации аналитика и его опыта.

- Низкая масштабируемость: Ручной процесс сложно масштабировать при увеличении объемов трафика.

- Риск блокировки легитимных пользователей: Агрессивные правила могут привести к блокировке пользователей, находящихся в роуминге или использующих корпоративные VPN.

Внедрение нового geo-движка: смещение фокуса на impact scoring

Современный подход к управлению страновыми аномалиями требует использования автоматизированных систем и точного impact scoring. Geo-движок, основанный на данных от нескольких geo-провайдеров, позволяет:

- Автоматически выявлять аномалии: Мониторинг трафика в реальном времени и обнаружение отклонений от нормального распределения.

- Оценивать риск: Присвоение каждому запросу рейтинга риска на основе различных факторов, таких как страна происхождения, ASN, proxy-статус и другие.

- Принимать решения на основе данных: Автоматическая корректировка risk-политик на основе impact scoring.

Ключевым элементом нового подхода является impact scoring – оценка влияния аномалии на финансовые показатели платформы. Это позволяет расставлять приоритеты и фокусироваться на тех аномалиях, которые действительно угрожают прибыли.

Матрица тестов для калибровки странового риска

Для эффективной калибровки странового риска необходимо разработать матрицу тестов, включающую различные сценарии и кейсы. В этой матрице необходимо учесть влияние сильной зависимостью от внешних geo-провайдеров.

| Сценарий | Ожидаемый результат | Метрики | Действия |

|---|---|---|---|

| Резкий рост трафика из определенного datacenter ASN-пула | Автоматическая блокировка подозрительных запросов | Количество заблокированных запросов, конверсия, checkout-abandonment | Анализ логов, корректировка risk-политик |

| Массовая миграция пользователей в новую страну | Автоматическая адаптация risk-политик | Конверсия, ARPU (Average Revenue Per User), churn rate | Анализ изменений в поведении пользователей, корректировка ценовой политики |

| Обнаружение большого количества запросов с использованием VPN | Транспарентный запрос дополнительной верификации | Коэффициент успешной верификации, конверсия, количество обращений в службу поддержки | Оптимизация процесса верификации, улучшение пользовательского опыта |

Пример использования impact scoring. Низкий скор – предоставление стандартного набора сервисов /examples/high-availability-architecture/. Средний скор - запрос дополнительной верификации пользователя. Высокий скор - блокировка аккаунта с возможностью обжалования.

Антипаттерны при анализе аномалий гео-трафика

- Игнорирование low-score аномалий (они могут накапливаться и давать синергию)

- Отсутствие системы оповещений об изменениях в geo-провайдерах

- Ручное управление risk-политиками без автоматизации

Этапы запуска нового geo-движка и risk-политик

Запуск нового geo-движка должен происходить поэтапно:

- Тестирование в продакшн-среде: Запуск geo-движка в «теневом» режиме, без влияния на реальный трафик.

- Мониторинг и анализ: Сравнение результатов работы нового и старого движков.

- Постепенное внедрение: Переключение трафика на новый движок небольшими порциями.

- Оптимизация: Корректировка параметров geo-движка и risk-политик на основе данных мониторинга.

Анализ результатов и постоянное улучшение

После запуска нового geo-движка необходимо постоянно отслеживать его эффективность и вносить корректировки. Ключевые метрики, которые необходимо мониторить:

- Checkout-abandonment rate: Процент пользователей, не завершивших процесс оплаты.

- Conversion rate: Процент пользователей, совершивших покупку.

- False positive rate: Процент ложных блокировок легитимных пользователей.

- Fraud rate: Процент мошеннических транзакций.

- ARPU (Average Revenue Per User): Средний доход на одного пользователя.

Анализ этих метрик позволит выявить проблемные зоны и оптимизировать работу geo-движка и risk-политик.

Внедрение нового geo-движка и impact scoring страновых аномалий – это необходимый шаг для любой подписочной платформы, стремящейся к снижению rollback-рисков, улучшению конверсии и повышению прибыли. Правильная стратегия onboarding позволит избежать блокировок пользователей. Оптимизация нагрузки поможет избежать проблем с провайдерами /examples/system-design-api-rate-limiter/. Адаптация к меняющимся geo-условиям и усовершенствование risk-политик – это непрерывный процесс, требующий внимания и инвестиций, но приносящий ощутимые результаты.

Хотите узнать больше о стратегиях оптимизации гео-трафика? Ознакомьтесь с другими нашими статьями, в которых мы разбираем особенности балансировки нагрузки и масштабирования для финансовых платформ /examples/...

Попробуйте в своем продукте

Готовы применить этот сценарий? Начните с бесплатной проверки API, получите ключ и переходите к документации.

Детальный чеклист калибровки risk-политик на основе impact scoring

Для обеспечения всесторонней калибровки risk-политик с учетом impact scoring, рекомендуется использовать следующий чеклист:

-

Определение целевых метрик:

- Четко определите ключевые метрики, на которые влияет гео-трафик (конверсия, checkout-abandonment, fraud rate, ARPU).

- Установите целевые значения для каждой метрики.

-

Сбор и анализ данных:

- Обеспечьте сбор данных о гео-трафике, включая страну происхождения, ASN, proxy-статус, и другие релевантные параметры.

- Проанализируйте исторические данные для выявления аномалий и паттернов.

-

Разработка impact scoring модели:

- Определите факторы, влияющие на риск.

- Присвойте веса каждому фактору на основе его влияния на целевые метрики.

- Разработайте формулу для расчета impact score на основе взвешенных факторов.

-

Тестирование и калибровка:

- Создайте тестовые сценарии, имитирующие различные типы гео-аномалий.

- Прогоните тестовые сценарии через impact scoring модель.

- Отрегулируйте веса факторов в модели, чтобы достичь оптимального соответствия между impact score и реальным риском.

-

Внедрение risk-политик:

- Разработайте набор risk-политик, определяющих действия, предпринимаемые в зависимости от impact score.

- Внедрите risk-политики в production-среде в режиме A/B-тестирования.

-

Мониторинг и оптимизация:

- Постоянно отслеживайте ключевые метрики и impact score в production-среде.

- Анализируйте результаты и вносите корректировки в impact scoring модель и risk-политики.

- Автоматизируйте процесс мониторинга и оптимизации для повышения эффективности.

Пример внедрения impact scoring для защиты от carding атак

Предположим, ваша подписочная платформа столкнулась с увеличением carding-атак. Чтобы эффективно противодействовать им, вы можете использовать impact scoring:

-

Определите факторы риска:

- Страна происхождения IP-адреса.

- ASN (Autonomous System Number).

- Использование proxy/VPN.

- Количество попыток транзакций с одной карты за короткий период времени.

- Несовпадение страны IP-адреса и биллингового адреса карты.

-

Присвойте веса:

(Веса определяются на основе анализа исторических данных и экспертной оценки)

- Страна происхождения IP-адреса (вес: 0.2).

- ASN (вес: 0.15).

- Использование proxy/VPN (вес: 0.3).

- Количество попыток транзакций (вес: 0.25).

- Несовпадение страны IP-адреса и биллингового адреса (вес: 0.1).

-

Рассчитайте impact score:

Impact Score = (Вес страны * Риск страны) + (Вес ASN * Риск ASN) + (Вес Proxy * Риск Proxy) + (Вес Попыток * Риск Попыток) + (Вес Несовпадения * Риск Несовпадения)

Где Риск каждого фактора оценивается по шкале от 0 до 1.

-

Примените риск-политики:

- Impact Score < 0.3: Разрешить транзакцию.

- 0.3 < Impact Score < 0.6: Запросить дополнительную верификацию (например, 3D-Secure).

- Impact Score > 0.6: Отклонить транзакцию и заблокировать карту.

Этот пример демонстрирует, как impact scoring может быть использован для автоматической адаптации risk-политик и защиты от carding-атак. Важно помнить, что веса факторов и пороги для риск-политик должны быть постоянно пересматриваться и оптимизироваться на основе анализа данных.

Адаптация Risk-Политик к Меняющимся Geo-Условиям

Мир постоянно меняется, и геополитические события могут оказывать существенное влияние на поведение пользователей в сети. Например, введение новых санкций, изменения в законодательстве или крупные миграционные потоки могут приводить к резким изменениям в гео-трафике и увеличению количества аномалий. Для эффективной защиты от рисков необходимо регулярно адаптировать risk-политики к этим изменениям.

Рекомендации по адаптации risk-политик:

- Мониторинг новостей и глобальных событий: Отслеживайте новости и события, которые могут повлиять на гео-трафик.

- Анализ влияния событий на гео-трафик: Оценивайте, как эти события влияют на распределение трафика по странам, использование proxy/VPN и другие факторы риска.

- Обновление impact scoring модели: Корректируйте веса факторов в impact scoring модели, чтобы учесть новые риски.

- Тестирование новых risk-политик: Проводите тестирование новых risk-политик в контролируемой среде, чтобы убедиться в их эффективности.

- Постепенное внедрение: Внедряйте новые risk-политики постепенно, начиная с небольших групп пользователей.

- Постоянный мониторинг и оптимизация: Постоянно отслеживайте эффективность новых risk-политик и вносите корректировки при необходимости.

Пример адаптации risk-политик при введении новых санкций

Предположим, ваша платформа предоставляет услуги в нескольких странах, включая страну X. В отношении страны X введены новые экономические санкции, которые ограничивают международные транзакции. Это может привести к увеличению количества пользователей, использующих VPN для обхода санкций, и, как следствие, к увеличению риска мошеннических транзакций.

Шаги по адаптации risk-политик:

- Увеличьте вес фактора "Использование VPN" в impact scoring модели. Это позволит более эффективно выявлять пользователей, пытающихся обойти санкции.

- Разработайте новые risk-политики для пользователей из страны X. Например, увеличьте порог impact score для запроса дополнительной верификации или отклонения транзакции.

- Ограничьте доступ к определенным сервисам для пользователей из страны X. Это может быть необходимо для соблюдения требований санкций.

Адаптация risk-политик к меняющимся geo-условиям – это непрерывный процесс, требующий внимания и гибкости. Регулярный мониторинг, анализ данных и готовность к изменениям помогут вам эффективно защищать свою платформу от рисков.

Автоматизация мониторинга и оповещений

Для эффективного управления страновыми аномалиями крайне важна автоматизация мониторинга и оповещений. Ручной мониторинг требует значительных ресурсов и подвержен человеческим ошибкам. Автоматизированные системы позволяют выявлять аномалии в режиме реального времени и оперативно реагировать на них.

Ключевые элементы автоматизированной системы мониторинга:

- Сбор данных: Автоматизированный сбор данных о гео-трафике, включая страну происхождения, ASN, proxy-статус, и другие релевантные параметры.

- Анализ данных: Автоматический анализ данных для выявления аномалий и отклонений от нормального распределения. Использование статистических методов и алгоритмов машинного обучения для обнаружения необычных паттернов в трафике.

- Impact scoring: Автоматический расчет impact score для каждой аномалии на основе impact scoring модели.

- Оповещения: Автоматическая отправка оповещений при обнаружении аномалий с высоким impact score. Оповещения должны содержать информацию о характере аномалии, impact score и рекомендуемых действиях.

- Визуализация: Предоставление наглядной визуализации данных о гео-трафике и аномалиях. Использование графиков, диаграмм и карт для отображения данных и облегчения анализа.

- Интеграция: Интеграция с другими системами безопасности и мониторинга, такими как SIEM (Security Information and Event Management) системы.

Пример настройки оповещений:

Предположим, вы хотите получать оповещения при резком увеличении трафика из определенного datacenter ASN-пула.

- Определите пороговое значение: Установите пороговое значение для увеличения трафика (например, увеличение на 50% по сравнению со средним значением за предыдущую неделю).

- Настройте правило мониторинга: Настройте правило в системе мониторинга, которое будет отслеживать трафик из данного ASN-пула и сравнивать его с пороговым значением.

- Настройте оповещение: Настройте отправку оповещения по электронной почте или в систему обмена сообщениями (например, Slack) при срабатывании правила мониторинга. Оповещение должно содержать информацию о ASN-пуле, текущем объеме трафика и процентном увеличении трафика.

Автоматизация мониторинга и оповещений позволяет оперативно реагировать на возникающие угрозы и минимизировать потенциальный ущерб. Это особенно важно для крупных платформ с большим объемом трафика.

Следующий шаг

Запустите проверку, получите ключ и подключите интеграцию по документации.