Антипаттерны: Управление geo-энтропией аккаунта в travel-платформах при data residency

Миграционный Playbook: Переход на консистентную geo-политику для аккаунтов

Многие travel и ticketing платформы сталкиваются с проблемой неоднородности geo-данных, ассоциированных с активными аккаунтами. Это создает geo-энтропию, особенно критичную в условиях data residency и трансграничных транзакций. Неконтролируемый рост энтропии приводит к неточным risk score, ложным срабатываниям антифрода и увеличению операционных издержек. Важно понимать, что полный отказ от legacy geo-источников не всегда возможен, поэтому необходим поэтапный переход к консистентной системе.

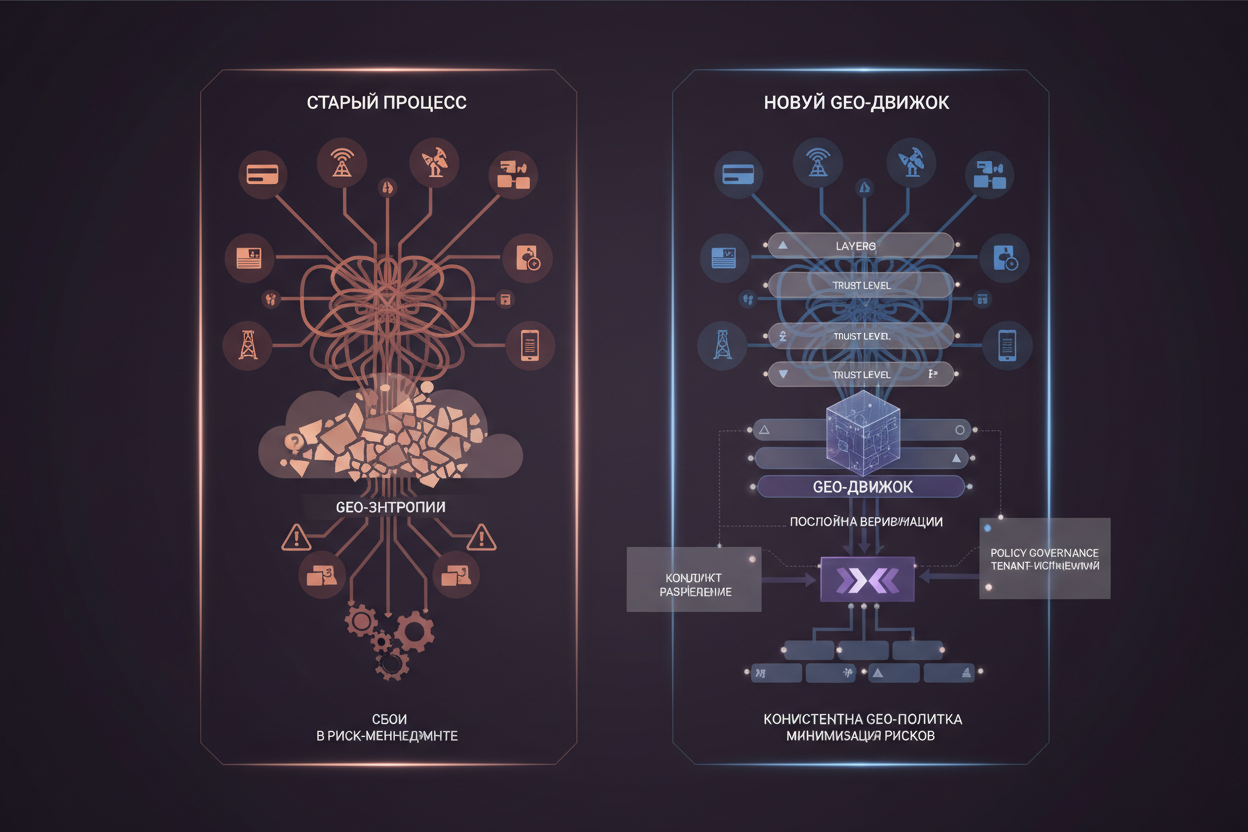

Старый Процесс: Бесконтрольное подключение источников geo-данных

Типичная ошибка – отсутствие централизованной системы управления источниками geo-данных. Каждый бизнес-юнит, подключаясь к новым партнерам и рынкам, может добавлять свои источники, не заботясь о качестве и консистентности. Как следствие, данные об одном и том же аккаунте могут поступать из разных источников, противоречить друг другу и иметь различную степень точности. Например, для одного аккаунта адрес определяется по IP, а для другого – на основе данных кредитной карты, что приводит к нестыковкам.

Новый geo-движок: Послойная верификация на основе доверия к источнику

Новый подход предусматривает создание geo-движка, который выполняет послойную верификацию geo-данных. Каждый источник данных получает свой уровень доверия (trust level). При поступлении новых данных, geo-движок сравнивает их с уже имеющимися, учитывая trust level. Если расхождение превышает определенный порог, и данные из источника с более высоким trust level противоречат данным с более низким, то инициируется процедура проверки и разрешения конфликта. Policy governance tenant-исключений позволяет точечно применять различные правила к отдельным аккаунтам или группам аккаунтов, например, для соблюдения data residency.

Матрица Тестов: Оценка влияния внедренных изменений на risk workflow

Перед внедрением нового geo-движка необходимо провести серию тестов для оценки его влияния на существующий risk workflow. Важно проверить:

- Точность определения местоположения для различных типов аккаунтов.

- Влияние на количество ложных срабатываний антифрода.

- Производительность системы при высокой нагрузке.

- Возможность масштабирования geo-движка при увеличении объема данных.

Составьте таблицу вида:

| Тест | Описание | Ожидаемый результат | Фактический результат |

|---|---|---|---|

| Точность geocoding по IP | Определение города по IP-адресу | Точность > 95% | ... |

| Снижение false positives | Количество ложно положительных срабатываний антифрода | Снижение на 10% | ... |

Этапы Запуска: A/B тестирование и постепенное выключение legacy-систем

Внедрение нового geo-движка необходимо проводить поэтапно. Начните с A/B тестирования, сравнивая его performance с существующей системой на небольшой группе аккаунтов. Постепенно увеличивайте трафик и выключайте legacy-системы, убедившись в стабильности и высокой точности нового решения.

Анализ: Регулярный мониторинг динамики geo-энтропии с tenant-гранулярностью

После запуска нового geo-движка необходимо регулярно мониторить динамику geo-энтропии. Анализируйте количество конфликтов между источниками данных, точность определения местоположения и влияние на risk score. Tenant-гранулярность позволяет выявлять проблемные аккаунты и применять к ним индивидуальные меры. Регулярный мониторинг позволит вовремя выявлять и устранять проблемы, поддерживая высокое качество geo-данных и эффективность risk-менеджмента.

Управление geo-энтропией в travel-платформах – сложная задача, требующая комплексного подхода. Важно не только внедрить новый geo-движок, но и создать систему governance, которая будет контролировать качество данных на протяжении всего жизненного цикла аккаунта.

Процесс governance часто требует переосмысления модели угроз, вот пример подхода к модели угроз на основе MITRE ATT&CK: Пример threat model на основе MITRE ATT&CK.

Когда мы говорим о geo-данных нельзя игнорировать связанные digital identity, вот пример архитектуры платформы ID graph: Архитектура платформы ID graph.

Хотите узнать больше о стратегиях по управлению данными? Посмотрите другие наши статьи, например Стратегия управления данными: этапы построения maturity model.

Попробуйте в своем продукте

Готовы применить этот сценарий? Начните с бесплатной проверки API, получите ключ и переходите к документации.

Следующий шаг

Запустите проверку, получите ключ и подключите интеграцию по документации.