Практический playbook по внедрению risk-based authentication и step-up KYC

Что такое risk-based authentication и step-up KYC?

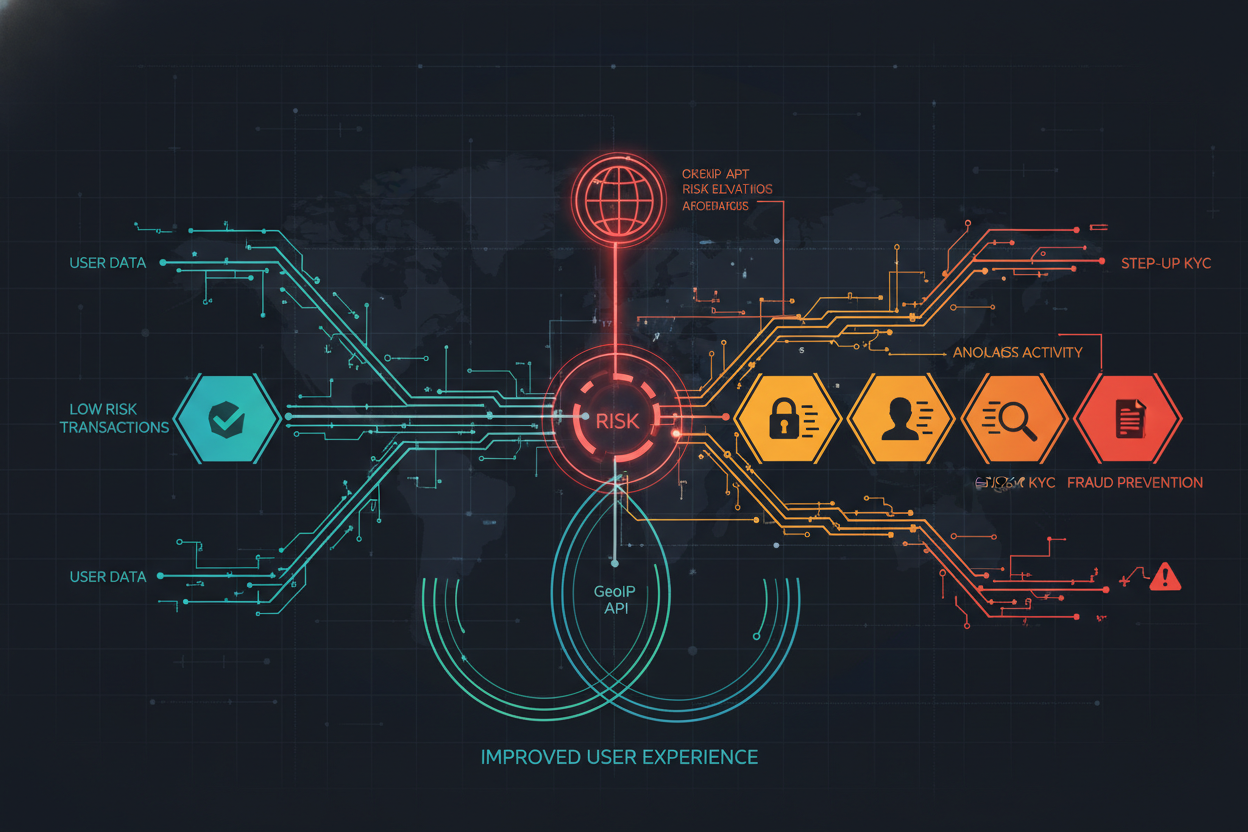

Risk-based authentication (RBA) — это механизм гибкого управления доступом на основе анализа уровня риска. Система анализирует серию факторов (геолокация, IP-репутация, время доступа, устройство) и принимает решение об уровне проверки в режиме реального времени.

Step-up KYC предполагает выборочное усиление проверки личности пользователей, если их действия или параметры профиля превышают определенные пороговые значения риска. Вместо строгих процедур для всех, система применяет лишь минимально необходимые проверки там, где их действительно нужно усилить.

Комбинация RBA и step-up KYC помогает адаптивно балансировать между безопасностью и удобством пользователя, предотвращая фрод.

Ключевые преимущества RBA и step-up KYC

- Снижение числа случаев мошенничества и злоупотреблений через автоматическое усиление проверок в рискованных ситуациях.

- Сокращение количества ложных срабатываний по сравнению с традиционными строгими схемами KYC.

- Улучшение пользовательского опыта путем минимизации избыточных проверок.

Сколько уровней риска интегрировать?

Для эффективного использования RBA и step-up KYC рекомендуется начинать с трехуровневой модели:

- Низкий риск: У пользователя нет подозрительных факторов — доступ предоставляется без дополнительной проверки.

- Умеренный риск: Небольшая аномалия (например, новый IP-адрес) — требуется выполнить промежуточную авторизацию (например, подтверждение через почту или SMS).

- Высокий риск: Геоаномалия (например, неожиданный вход из другой страны) — пошаговая верификация через step-up KYC, включая подгрузку ID-документов.

Как настроить RBA и step-up KYC: пошаговый план

Шаг 1: Автоматизация геолокационных проверок

Используйте GeoIP API для определения местоположения пользователей при входе в систему, регистрации или изменении ключевых данных. Интеграция позволяет:

- Определить страну и город по IP-адресу.

- Зафиксировать неожиданные геоаномалии, как "impossible travel" (например, последовательные запросы из двух далеких точек мира).

См. пример внедрения в статье Как выявлять multi-account фермы через user_id linkage и IP graph heuristics.

Шаг 2: Создание правил триггеров уровня риска

Определите критерии для разделения пользователей на уровни риска:

- IP Reputation: низкая репутация подсети или IP-адреса.

- Геоаномалии: новое местоположение, неизвестное устройство, вход в нерабочее время.

- Сравнение с историей: поведение пользователя резко отличается от обычной активности.

Используйте конфигурацию GeoIP API для динамической оценки риск-факторов.

Шаг 3: Интеграция step-up KYC по триггерам

Примеры триггеров для step-up KYC:

- Географический переход между разными регионами или странами.

- Несоответствие платежной локации и IPS траектории.

- Попытки многократной авторизации с подозрительных IP.

Рекомендуем см. KYC step-up триггеры: когда GeoIP должен запускать дополнительную верификацию.

Шаг 4: Внедрение multi-factor authentication (MFA)

Для пользователей с умеренным и высоким риском внедрите MFA:

- Проверка по SMS/Email.

- Одноразовые пароли (OTP).

- Капча на основе геоданных (если активность выглядит подозрительно из разных регионов).

Шаг 5: Соблюдение законодательства

В рамках step-up KYC важно учитывать требования законодательства:

- GDPR при обработке данных пользователей из ЕС.

- ФЗ-152 для России (если применимо).

- Иные локальные регуляции для KYC.

Убедитесь, что данные геолокации и проверки идентичности пользователей обрабатываются в зашифрованном виде, а логи событий хранятся не дольше срока, требующегося по закону.

Таблица типичных ошибок (антипаттерны) и способов их избегания

| Антипаттерн | Последствия | Решение |

|---|---|---|

| Одинаковый уровень контроля для всех пользователей | Переизбыток проверок, неудобство для "хороших" пользователей | Интегрируйте RBA для дифференциации уровней контроля |

| Исключение гео-факторов из анализа | Повышение вероятности прохождения мошенников через системы стабильных IP | Включите GeoIP API для динамической проверки IP и геоположения |

| Отсутствие адаптаций под локальное законодательство | Штрафы или блокировка | Поддерживайте соответствие требованиям KYC в разных регионах |

Завершающий шаг: тестирование и мониторинг

После настройки системы необходимо провести:

- Load-тестирование: убедитесь, что RBA не замедляет реакцию сервера на входы пользователей.

- Ручное тестирование: проверьте сценарии для каждой категории риска.

- Мониторинг: отслеживайте метрики false positive/negative и корректируйте пороговые значения.

Почему GeoIP — ваш лучший выбор?

GeoIP API облегчает настройку этапов RBA и step-up KYC за счет:

- Мгновенного определения геолокации и IP-репутации в реальном времени.

- Гибкой конфигурации risk-based триггеров.

- Поддержки полнофункционального API для интеграции с платежными шлюзами, системами входа и KYC.

Создайте учетную запись уже сегодня на GeoIP Dashboard, чтобы протестировать GeoIP API с бесплатным лимитом.

Связанные материалы

Передовые методы для повышения эффективности RBA и step-up KYC

Чтобы обеспечить максимальную отдачу от системы risk-based authentication и дополненной KYC, требуется учитывать ряд ключевых практик. Это не только увеличивает уровень безопасности, но и снижает вероятность негативного влияния на пользовательский опыт.

Использование динамического анализа активности

Одним из важных аспектов RBA является мониторинг изменения поведения пользователей в режиме реального времени. Вместо того, чтобы полагаться только на статические правила, вы можете:

- Проводить анализ временных паттернов: например, если пользователь обычно совершает операции в дневное время, а аномальной активностью является вход в систему ночью.

- Рассмотреть типичные маршруты: проверить последовательность посещаемых пользователем страниц или разделов приложения и сравнить с предыдущими сеансами.

- Учитывать контекст устройства: фиксируйте смену устройства и анализируйте устройство на предмет новых признаков риска.

Базовые лог-аналитики для ранней диагностики

Регулярное изучение логов GeoIP API позволяет выявлять скрытые угрозы и оптимизировать систему. Вот несколько полезных возможностей лог-анализа:

- Обнаружение подозрительных IP-адресов: если конкретная подсеть IP нарушала политику безопасности, добавьте её в черный список.

- Агрегирование попыток входа: изучите частоту запросов к системам API из одной геолокации. Если она аномальна, настраивайте триггеры для step-up KYC.

- Предварительная оценка новых пользователей: создайте сегментацию для "вновь зарегистрированных" и используйте её при размещении пользователей в группы риска.

Внедрение адаптивной проверки

Адаптивность часто становится наиболее желанным элементом в системах динамической аутентификации. GeoIP API поддерживает адаптацию под разные потребности:

- Системы оповещений: оповещение системных администраторов или команд защиты при выявлении пересечения географических ограничений.

- Контекстные капчи: если GeoIP фиксирует частую смену стран или местоположений из одного профиля, усложните доступ.

- Автоматизация регуляторных адаптаций: связывайте автоматизированные изменения правил KYC с GeoIP-аналитикой, чтобы оставаться в рамках законодательства.

Анализ работы Step-up KYC в долгосрочной перспективе

Интеграция step-up KYC, направленная на мошеннические события, должна быть подтверждена аналитикой по завершению внедрения. Рассмотрим ключевые метрики работы:

- Уровень проходности: анализируйте долю пользователей, успешно проходящих step-up проверки без прерывания процесса.

- Снижение коэффициента возврата: оцените, как step-up KYC влияет на снижение процента возвратов при оплате или заключении сделок.

- Влияние на активных пользователей: создайте сегмент метрик, показывающий, насколько step-up KYC уменьшил негативные сценарии для текущих активных профилей.

Собирая и анализируя эти метрики ежемесячно, вы можете своевременно адаптировать правила проверки и настройки API, чтобы улучшить показатели.

Углубленное тестирование: оптимизация RBA

Применение A/B-тестов в RBA

A/B тестирование является мощным инструментом для оценки эффективности внедрения различных правил RBA. Пример подхода:

- Группа A: пользователи, которые подвергаются более строгим проверкам геолокаций.

- Группа B: пользователи, где упрощены гео-проверки, добавлены только репутационные триггеры.

Сравнив процент ложных срабатываний и конверсии в обеих группах, можно найти оптимальный баланс между безопасностью и удобством пользователей.

Тестирование нагрузки в продакшене

Симулируйте большое количество пользовательских запросов с разными уровнями риска (низкий, средний, высокий), чтобы протестировать поведение GeoIP API под реальной нагрузкой. Убедитесь, что система управляется стабильно, даже если количество проверок масштабируется в пиковые периоды.

Этапы подготовки к полной автоматизации

Превращение настроек RBA и step-up KYC в полностью автоматизированный процесс требует четкой структуры:

- Сегментация пользователей: выделите ключевые группы на основе истории активности, геоположения и других характеристик.

- Создание risk-модели: сформируйте шаблоны рисковых сценариев в зависимости от поведения или других триггеров.

- Настройка реакций: автоматизируйте действия, такие как блокировки, запросы документов, усиленные капчи в зависимости от уровня риска.

- Периодичная ревизия: каждые 3-6 месяцев пересматривайте настройки и добавляйте новые требования локального законодательства.

Заключение

Переход на системы risk-based authentication и реализация step-up KYC требуют тщательного планирования и интеграции многоуровневых инструментов. GeoIP API предоставляет необходимый функционал, который позволяет строить адаптивные, динамичные системы безопасности, минимизируя риск. Основываясь на рекомендациях, представленных в этой статье, вы сможете создать эффективную защиту для своего бизнеса, улучшив пользовательский опыт и адаптировав процессы под уникальные потребности.

Следующий шаг

Запустите проверку, получите ключ и подключите интеграцию по документации.