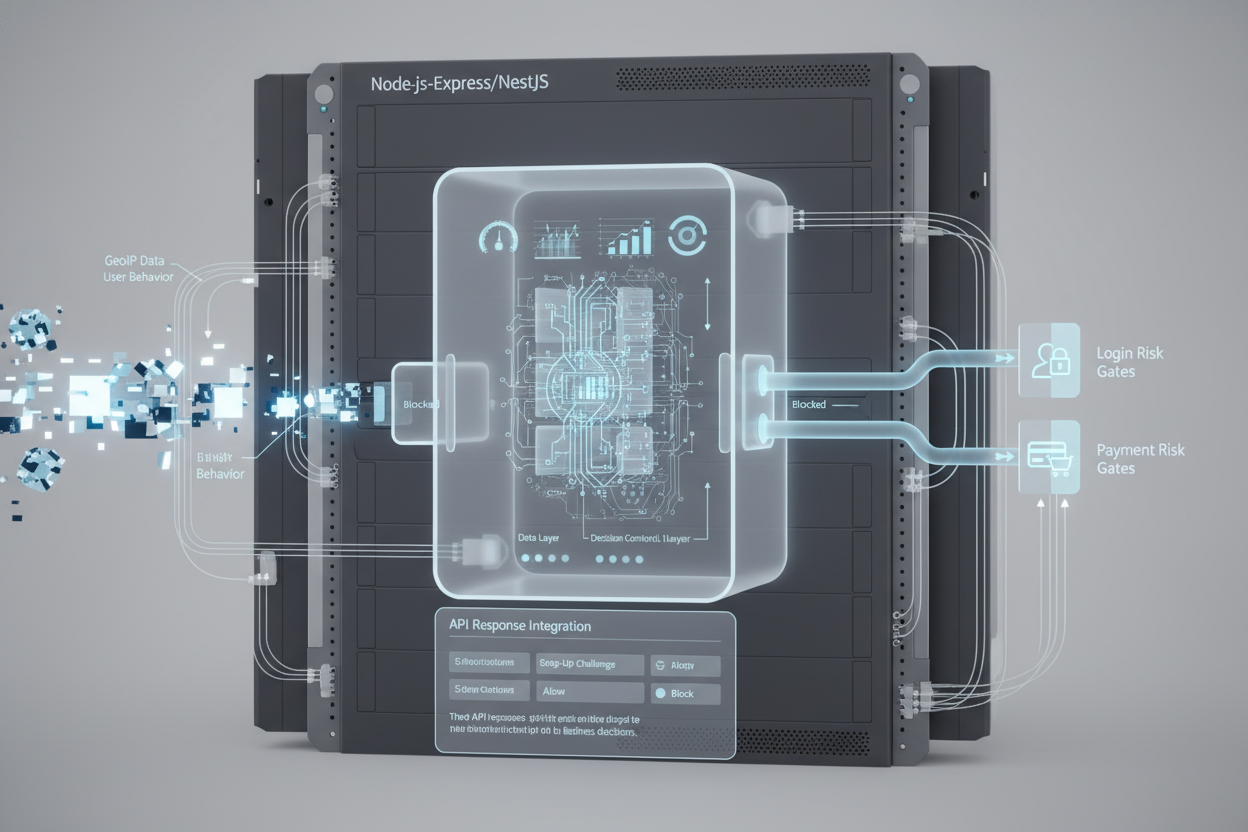

GeoIP в Node.js Express и NestJS: real-time risk gates перед login и payment

GeoIP в Node.js Express и NestJS: real-time risk gates перед login и payment

Node.js позволяет принимать risk-решения в реальном времени до критичных действий. Это снижает фрод-потери и повышает устойчивость аккаунтов.

Рекомендуется разделить enrichment и decision: middleware/interceptor собирает контекст, guard/policy применяет пороги. Для команды важно логировать, почему действие было разрешено, отправлено на step-up или заблокировано.

Практическая архитектура внедрения в B2B

Ниже приведен единый подход, который можно применить в ecommerce, fintech, SaaS и marketplace-проектах. Он построен так, чтобы командам разработки, аналитики и антифрода было удобно работать с одним и тем же контекстом риска: IP, ASN, география, поведение и история пользователя. Главная идея в том, что API-ответ не должен жить отдельно от бизнес-решения: каждое поле должно вести к конкретному действию в воронке.

В production хорошо работает модель с тремя слоями: слой данных, слой решений и слой операционного контроля. Слой данных отвечает за качество сигналов: корректный real client IP, стабильный user_id, валидное время события, устранение дублей и нормализация географии. Слой решений отвечает за policy-правила: пороги, исключения, step-up-триггеры, правила блокировки. Слой операционного контроля отвечает за метрики: false positive, conversion impact, chargeback delta, время ручной проверки и скорость реакции на инциденты.

Кейсы, где это дает максимальный эффект

Кейс 1: Защита входа в аккаунт. При логине из новой страны не всегда нужен блок. В большинстве B2B-сценариев лучше применить ступенчатую логику: сначала low-friction challenge, затем step-up, и только на высоком score полный запрет действия. Это сохраняет UX для легитимных пользователей, которые реально путешествуют, но резко снижает вероятность account takeover.

Кейс 2: Checkout и платежи. Для платежных потоков важно учитывать не только текущую географию, но и контекст пользователя: возраст аккаунта, историю успешных оплат, тип устройства, частоту retry и смену платежных реквизитов. Комбинация гео-сигналов и поведенческих признаков обычно дает лучшее качество, чем жесткое правило “страна не совпала = отказ”.

Кейс 3: Изменение критичных данных. Смена email, пароля, телефона, 2FA-настроек или payout-реквизитов должна иметь отдельные risk-пороги. То, что допустимо для чтения каталога, недопустимо для изменения платежных данных. Разделение порогов по типу действия уменьшает риск компрометации аккаунтов без массовых ложных блокировок.

Сравнение стратегий: правила против скоринга

Статические правила быстро внедряются и легко объясняются, но плохо адаптируются к новым сценариям атак и часто создают избыточные отказы при росте трафика. Скоринговая модель гибче и точнее, но требует дисциплины в данных и регулярной калибровки. На практике лучший результат дает гибрид: обязательные hard-rules для критичных паттернов плюс weighted scoring для большинства событий.

Например, hard-rule можно включать для комбинации “proxy_suspected=true + высокая скорость перемещения + свежий аккаунт + попытка изменения payout”. Для остальных сценариев используйте score-bands: allow, monitor, step-up, manual review, block. Такой дизайн помогает снизить шум для аналитиков и поддерживать прозрачность решений для бизнеса.

Пример API-запроса с точечной фильтрацией

curl -G "https://apigeoip.ru/api/" \ --data-urlencode "ip=8.8.8.8" \ --data-urlencode "user_id=user_9fd4c3b1" \ --data-urlencode "fields=geo.country,geo.country_enrichment.tld,antifraud.risk_score,antifraud.confidence,antifraud.signals" \ --data-urlencode "crypto=BTC,ETH" \ -H "Authorization: Bearer YOUR_API_KEY"Точечная фильтрация особенно полезна в high-load сервисах: вы получаете только нужные поля, снижаете размер ответа и упрощаете трассировку. Для мобильных потоков и latency-чувствительных маршрутов это дает заметный операционный выигрыш.

Пример принятия решения в backend

function decideRisk(ctx, actionType) { const af = ctx.antifraud || {}; const score = Number(af.risk_score || 0); const confidence = Number(af.confidence || 0); const proxy = Boolean(af.proxy_suspected); const signals = Array.isArray(af.signals) ? af.signals : []; let weighted = score; if (confidence < 40) weighted -= 5; if (proxy) weighted += 15; if (signals.includes("impossible_travel")) weighted += 20; if (actionType === "payout" && weighted >= 70) return "step_up"; if (actionType === "account_change" && weighted >= 65) return "step_up"; if (weighted >= 85) return "block"; if (weighted >= 60) return "manual_review"; return "allow";}Важно: решение должно быть explainable. Сохраняйте в логах не только итоговое действие, но и причины: какие сигналы сработали, какие пороги превысили и почему выбран конкретный маршрут.

Python-пример для аналитического пайплайна

def risk_band(score: int) -> str: if score >= 85: return "block" if score >= 60: return "review" if score >= 40: return "step_up" return "allow"def enrich_event(event: dict, api_payload: dict) -> dict: af = (api_payload or {}).get("antifraud", {}) event["risk_score"] = int(af.get("risk_score") or 0) event["risk_band"] = risk_band(event["risk_score"]) event["proxy_suspected"] = bool(af.get("proxy_suspected")) event["signals"] = af.get("signals") or [] return eventТакой код полезен для ETL и BI: вы заранее приводите события к унифицированному виду и строите стабильные отчеты по качеству защиты и влиянию на конверсию.

SQL-паттерн для ретроспективного анализа

SELECT decision, COUNT(*) AS events, ROUND(AVG(risk_score), 2) AS avg_score, SUM(CASE WHEN chargeback = 1 THEN 1 ELSE 0 END) AS chargeback_eventsFROM antifraud_event_logWHERE created_at >= NOW() - INTERVAL 30 DAYGROUP BY decisionORDER BY events DESC;Ретроспективный анализ помогает понять, где политика слишком жесткая или слишком мягкая. Если в зоне review слишком много “чистых” событий, пороги можно сместить. Если в зоне allow растет доля инцидентов, нужно усилить веса отдельных сигналов.

Сравнение по стекам: Laravel, Django/FastAPI, Node.js

Laravel удобен для middleware-обогащения запроса и policy в контроллерах. Django/FastAPI хорошо подходят для строгих trust boundaries и аналитических пайплайнов на Python. Node.js эффективен в real-time сценариях с минимальной задержкой. При этом бизнес-логика риска должна быть одинаковой независимо от стека, иначе метрики сравнивать сложно.

Рекомендуется держать “policy contract” в одном месте: фиксированные названия risk-band, список причин step-up, минимальный набор полей для аудита, формат логов. Это упрощает масштабирование команды и ускоряет запуск новых сервисов.

Операционные рекомендации для снижения false positive

- Внедряйте rollout поэтапно: monitor-only, затем soft-action, потом enforcement.

- Разделяйте пороги по сегментам: новые пользователи, VIP, B2B-аккаунты, регионы.

- Используйте allowlist с TTL, владельцем и обязательным аудитом изменений.

- Проверяйте влияние на бизнес: CR, approval rate, средний чек, время поддержки.

- Регулярно пересматривайте правила после релизов продукта и изменений трафика.

В зрелой системе антифрод не должен быть “черным ящиком”. Прозрачность, наблюдаемость и регулярная калибровка дают больше эффекта, чем попытка один раз “идеально” настроить модель и не возвращаться к ней.

Частые ошибки внедрения

- Нестабильный user_id и потеря связи между событиями.

- Сырые IP-данные без trusted proxy правил.

- Одинаковые пороги для всех типов действий.

- Отсутствие explainability в логах и тикетах аналитиков.

- Отсутствие связи антифрод-метрик с коммерческими KPI.

Развернутые сценарии и сравнения подходов

Сценарий A: международный SaaS с распределенной командой клиентов. Если применять жесткое правило по стране, вы получите много false positive, потому что легитимные пользователи часто входят из разных регионов. Более эффективен подход с historical baseline по user_id: сравнивайте новое событие не с “идеальной страной”, а с профильной историей аккаунта, временем активности и типом действия.

Сценарий B: marketplace с высоким объемом регистраций. На этапе signup полезно применять мягкие пороги и собирать telemetry, а при первых финансовых действиях усиливать контроль. Такой “прогрессивный риск” дает лучшее соотношение роста и безопасности, чем тотальная проверка всех новых регистраций одинаковым уровнем строгости.

Сценарий C: fintech-продукт с payout. Для вывода средств важна комбинация двух факторов: накопленный trust пользователя и текущее отклонение от профиля. Если trust высокий, но текущий риск средний, чаще достаточно step-up. Если trust низкий и одновременно срабатывают несколько сильных сигналов, рациональнее блокировать до ручной проверки.

Сравнение стратегий по стоимости владения: простые правила дешевле на старте, но при росте трафика растет цена ручной обработки, так как в review уходит много “чистых” событий. Скоринг требует больше дисциплины на старте, зато масштабируется лучше и снижает операционные расходы за счет более точной приоритизации. Гибридная модель обычно дает наилучший TCO в горизонте 6-12 месяцев.

Отдельно стоит сравнить подходы к данным. Вариант “храним только итоговый score” удобен, но плохо подходит для аудита и ретроспективы. Вариант “храним score + сигналы + решение + rule_id + confidence” лучше для объяснимости, повторного обучения и юридической прозрачности. Для B2B-продуктов второй вариант почти всегда предпочтительнее.

Для команд, которые ведут A/B-тесты, полезно разделять потоки на control и treatment по policy-версии. Тогда можно объективно измерить эффект каждого изменения: насколько снизились инциденты, как изменилась конверсия, выросло или уменьшилось время обработки кейсов. Без этого антифрод часто превращается в набор субъективных правок без статистического подтверждения.

Рекомендованный ритм улучшений: еженедельный разбор инцидентов, двухнедельная калибровка порогов, ежемесячный пересмотр весов сигналов и ежеквартальный аудит качества данных. Такой цикл помогает держать модель в рабочем состоянии даже при сезонных всплесках трафика, маркетинговых акциях и изменениях продуктовой воронки.

Если бизнес работает в нескольких регионах, настройте региональные профили риска вместо единой глобальной шкалы. В одних странах уровень анонимизирующего трафика выше, в других чаще встречаются резкие ASN-переходы из-за мобильных операторов. Региональная адаптация снижает ложные срабатывания и делает решения более справедливыми для пользователей.

Для enterprise-клиентов полезно включать в отчеты не только стандартные метрики, но и “поясняющие” показатели: доля решений с высоким confidence, доля step-up с успешным завершением, частота повторных попыток после блокировки, вклад каждого сигнала в общий риск. Эти данные помогают обсуждать антифрод на уровне бизнеса, а не только на уровне технических логов.

В итоге зрелый антифрод-процесс выглядит как непрерывная инженерная система: качественные данные, прозрачные решения, измеримые KPI и регулярная обратная связь. Именно такая модель дает устойчивый коммерческий эффект в долгую, а не только кратковременное снижение инцидентов.

Если устранить эти ошибки, антифрод-система быстрее начинает давать измеримый результат: меньше потерь от фрода, меньше ручной рутины, выше качество клиентского опыта.

Смотрите также

Следующий шаг

Запустите проверку, получите ключ и подключите интеграцию по документации.